Liela daļa digitālo aktīvu pievilcības izriet no tā, ka daudzi no tiem nav saistīti ar valdībām, centrālajām bankām vai starpvalstu korporācijām vai nav to kontrolē (vismaz pagaidām vēl ne). Cena, kas maksāta par neatkarību no globālā kapitālisma institūcijām, tomēr dažkārt var būt ārkārtīgi augsta, jo kriptovalūtas zādzību gadījumā nav neviena, uz kuru vērsties. Vēl jo vairāk, blokķēdes darījumu neatgriezeniskais raksturs padara ārkārtīgi grūti atgūt naudu, kad tā ir pagājusi.

Interneta ļaundari mīl kriptovalūtas to pašu iemeslu dēļ. Pēdējo gadu laikā, kad digitālās naudas popularitāte ir strauji palielinājusies, visu veidu hakeri un krāpnieki ir pilnveidojuši mākslu to izlaupīt no nevēlamiem lietotājiem, no kuriem daudzi ir kosmosa jaunpienācēji..

Aptuveni pirms gada Cointelegraph jau bija izveidojis garu pārskatu par daudziem populāriem kriptozagšanas trikiem un padomiem, kā izvairīties no to upuriem. Kaut arī saraksts joprojām ir aktuāls kā vienmēr, ir pienācis laiks pārskatīt tēmu, lai redzētu, vai jūsu kriptogrāfijas aktīviem ir jauni draudi, no kuriem jāuzmanās.

Kopējā dinamika

Nesen Ziņot kriptovalūtas izlūkošanas firma CipherTrace 2019. gada pirmajā ceturksnī zaudējumus no digitālās valūtas zādzībām un krāpšanām novērtēja 356 miljonu ASV dolāru apmērā, tajā pašā periodā papildu krāpšanas vai piesavināto līdzekļu zaudējumi sasniedza 851 miljonu ASV dolāru. Bažīgi, ka šī pirmā ceturkšņa summa, kas bija USD 1,2 miljardi, veidoja 70% no visiem kriptogrāfisko noziegumu zaudējumiem visā 2018. gadā, kas norāda uz pastiprinātu hakeru darbību 2019. gada pirmajos mēnešos.

Tajā pašā laikā a pētījums veicis apsardzes uzņēmums Pozitīvās tehnoloģijas reģistrē izmaiņas uzbrukumu struktūrā. Šķiet, ka kriptojacking jeb slēptās kriptovalūtas ieguves īpatsvars kopējā kiberuzbrukumu apjomā samazinās: 2018. gada sākumā sasniedzot maksimumu, šāda veida noziedzīgas darbības 2019. gada pirmajā ceturksnī samazinājās līdz tikai 7%. Analītiķi atzīmēja tomēr novērotā tendence tikai atspoguļo to, kā ļaunprogrammatūra, kas iepriekš tika izmantota galvenokārt kriptojacking, ir kļuvusi gudrāka un daudzpusīgāka. Ja vīruss atzīst, ka mašīnai, kuru tā pārņēma, trūkst apstrādes jaudas, tas var novirzīt citus darbības režīmus, piemēram, starpliktuves domkratu.

Pozitīvo tehnoloģiju pētnieki prognozēja kopējā uzbrukumu skaita pieaugumu gada otrajā ceturksnī. Viņu ziņojumā tika norādīts, ka ļaunprātīga programmatūra un sociālā inženierija ir uzbrucēju visplašāk izmantotā taktika, un tika reģistrēts pieaugošs izpirkuma programmatūras uzbrukumu skaits. Šie atklājumi ir tālāk apstiprina ransomware atgūšanas uzņēmums Coveware, kura analīze atklāja vidējā izpirkuma maksas pieaugumu par 89% no 2018. gada ceturtā ceturkšņa līdz 2019. gada pirmajam ceturksnim.

Saistīts: Kripto apmaiņas hakeru apkopošana līdz šim 2019. gadā – kā tos var apturēt?

Neskatoties uz to, ka ransomware uzbrukumu veicēji pieprasa maksājumus kriptovalūtā, gandrīz vienmēr šāda veida noziedzīgas darbības nav raksturīgas kriptogrāfijas sfērai, mērķējot uz uzņēmumiem no visdažādākajām nozarēm. Šāda veida ielaušanās nozīmē upura ierīces inficēšanu ar koda daļu, kas īpašniekam liedz piekļuvi viņu sistēmai vai datiem, un pieprasa samaksu, lai atgūtu piekļuvi. Tā kā šie uzbrukumi parasti ir diezgan lielu korporatīvo vienību upuri, mēs pāriesim pie tiem, kas mēģina atdalīt atsevišķus kriptogrāfijas investorus no saviem digitālajiem līdzekļiem.

Ļaunprātīga programmatūra vai sociālā inženierija?

Viens intuitīvs veids, kā klasificēt uzbrukumus, kas vērsti uz lietotāju digitālajiem aktīviem, varētu būt tādu uzbrukumu salīdzināšana, kuri cenšas atrast vājās vietas programmatūrā (teiksim, slepeni inficēt upura datoru ar ģeniālu vīrusu), un uzbrukumi, kuru mērķis ir izmantot kļūdas cilvēka spriešanā (personas apmānīšana). nodot sava maka privāto atslēgu).

Tomēr faktiski šie divi režīmi pastāv spektrā, nevis binārā mērogā. Veiksmīgākās zādzības ietver zināmu līdzdalību upura vārdā – piemēram, pikšķerēšanas e-pasta atvēršana, publiskā Wi-Fi izmantošana, lai pārbaudītu kriptogrāfijas maku, vai labprāt instalētu ēnainu lietotni, un ļaunprātīgs kods, neatkarīgi no tā, vai tas ir Trojan vai scam bot vietnē Slack.

Iespējams, jēgpilnāka stratēģija ir dažādu draudu sadalīšana atbilstoši uzbrukuma vektoram. Tas arī nav tālu no optimālā, jo daudzi mūsdienās zināmi vīrusi var mainīt viņu uzvedību atkarībā no apstākļiem un spēj pēc nepieciešamības gan uzstādīt slēptus kalnračus, gan vienkārši nozagt atslēgas. Tāpēc šāda topoloģija ir ļoti iespējama.

Starpliktuves nolaupīšana

Tā kā neviens nevēlas manuāli ierakstīt garas nejaušu burtciparu rakstzīmju virknes, kas arī ir reģistrjutīgi, mēs visi izmantojam kopēšanas / ielīmēšanas funkciju, lai norādītu adreses, uz kurām sūtām monētas. Starpliktuves nolaupītāji (jeb kliperi) ir ļaunprātīgas programmatūras gabali, kas atklāj starpliktuves izmantošanas gadījumu, lai saglabātu kriptogrāfijas maka adresi, pēc tam iedarbina skriptu, kas pareizo adresi aizstāj ar uzbrucēja adresi. Tā rezultātā, bieži vien upurim neapzinoties notikušo, digitālā valūta plūst tieši zagļa kabatā. Izmantojot to pašu tehniku, griezēji spēj nozagt arī paroles un atslēgas.

Saistītie: Kripto noziegumu tendences, kas attīstās, kad lietotāji gudrojas: Exchange Hacks, Darknet un naudas atmazgāšana

Iespējams, ka visgrēcīgākais klipieru ļaunprogrammatūras paraugs, kas līdz šim atklāts 2019. gadā, ir tas, kas to padarīja Google Play veikalā nomaskēts kā MetaMask mobilā versija, populārs klients, ko izmanto, lai no tīmekļa pārlūkprogrammas piekļūtu decentralizētām lietojumprogrammām (DApps), izņemot to, ka mobilajām ierīcēm nav MetaMask versijas. Lai gan tas tika noņemts drīz pēc atklāšanas, pats fakts, ka lietotnei izdevās tikt pāri Google Store aizsardzībai, ir iespaidīgs, un tas mums atgādina, ka pat lielākajos veikalos atrastās programmatūras autentiskumu nevajadzētu uzskatīt par pašsaprotamu.

Kriptodžokings

Kriptodžokings, kas pazīstams arī kā slēpta ieguve, ir slēpta citu lietotāju ierīču izmantošana kriptonauda. Parasti mērķa dators inficējas ar Trojas zirgu, kurš instalē kalnraču. Cietušajiem netiek tieši atņemti kriptogrāfijas aktīvi, tomēr zaudējumi, kas viņiem rodas, var būt diezgan nepatīkami, sākot no milzīgu elektrības rēķinu apmaksas līdz pārslogota datora sabojāšanai.

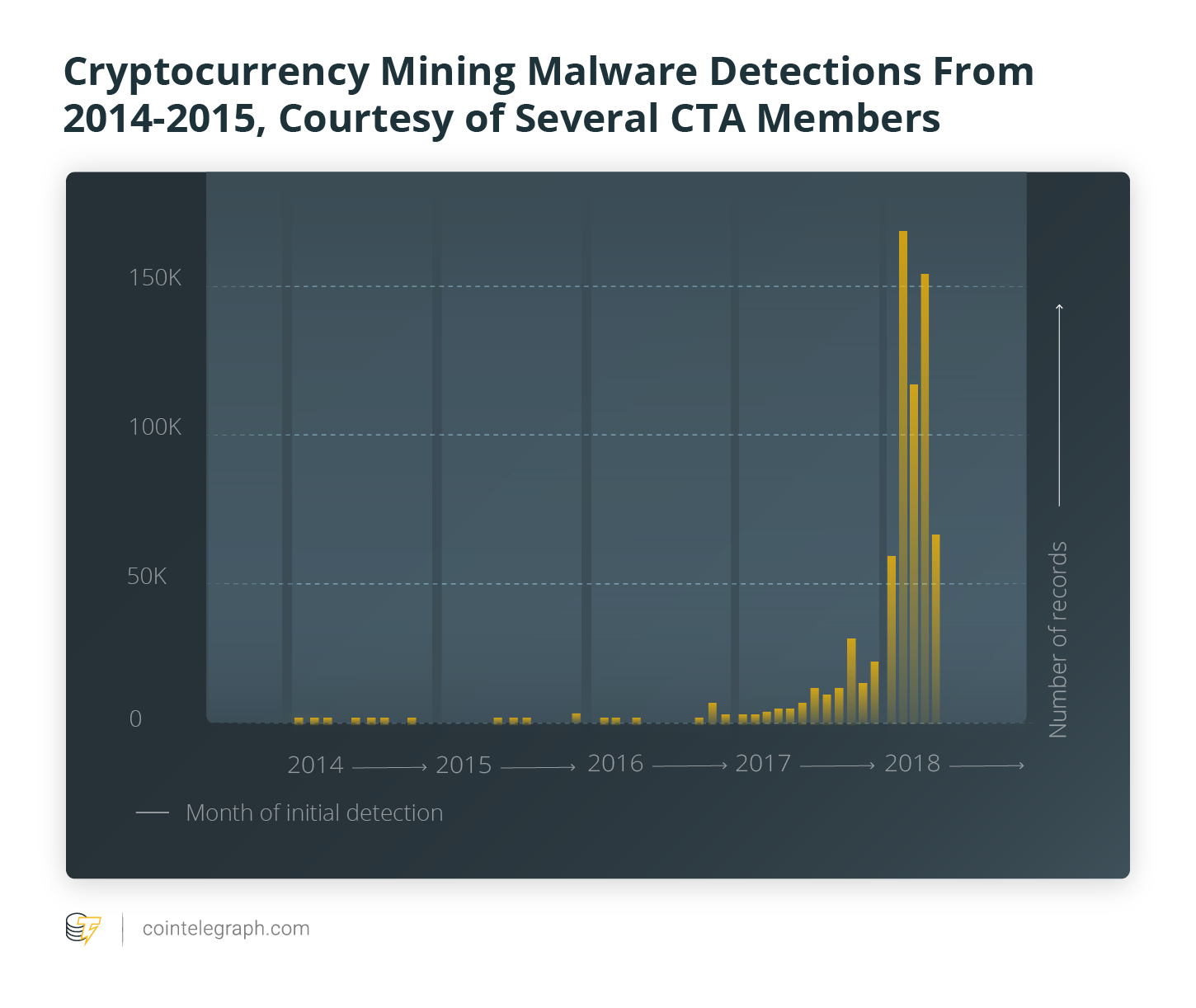

Atklāto šāda veida uzbrukumu skaits parāda ziņkārīgu spēcīgas korelācijas modeli ar kriptogrāfijas cenām. Kā tika ieteikts iepriekšminētajos ziņojumos, šogad šķiet, ka kopējais kriptokrāpšanas uzbrukumu īpatsvars samazinās – tomēr to veicēju atjautība tikai pieaug. Dažas slēptās kalnrūpniecības darbības var sasniegt arī ārkārtas mērogu: Kā nesen ziņoja Cointelegraph, tika konstatēts, ka kampaņa, kurā izmantota ļaunprogrammatūru kriptogrāfija, lai iegūtu raktuvēs privāto dzīvi vērsto kriptonauda turtlecoin (TRTL), ir inficējusi vairāk nekā 50 000 serverus visā pasaulē..

Tikai pirms dažām dienām divi pārlūka paplašinājumi, kas slepeni ļāva savu lietotāju centrālajām procesoriem (CPU) uz privātumu vērstas kriptonauda monero iegūšanai atklāja oficiālajā Google Chrome veikalā. Iepriekš tika konstatēts, ka šāda ļaunprātīga programmatūra ir slēpjas likumīgos Adobe Flash atjauninājumos un pārliecinoši pozēšana kā Windows instalācijas pakotnes.

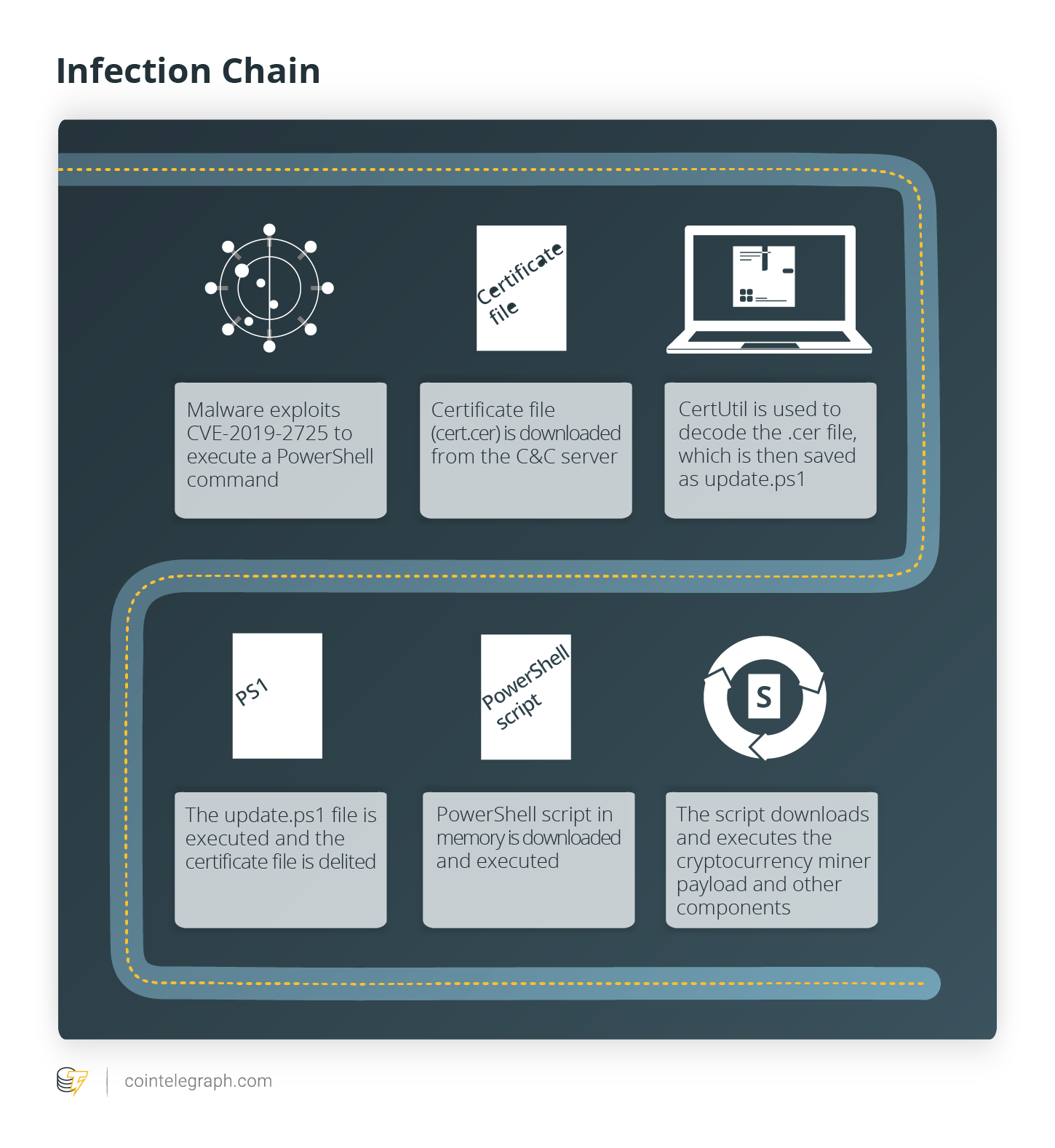

Pētnieki no kiberdrošības firmas Trend Micro ir bez pārklājuma aizraujoša taktika, ko kriptovalūtas hakeri izmanto, lai kontrabandā nogādātu moneroča kalnračus uz Oracle uzņēmuma serveriem. Lai apgrūtinātu kaitīgo kodu, programma to slēpj sertifikātu failos. Tādā veidā tos nepamana antivīrusu programmatūra, kas sertifikātu failus automātiski apstrādā kā uzticamus.

Vietņu kloni

Tā ir radusies tumšā tīkla attālos stūros, kur interneta veikalus, kas pārdod aizliegtas vielas, krāpnieki jau sen ir “klonējuši”, cenšoties narkotiku lietotājus maldināt bitkoinu pārskaitīt uz saviem kontiem, šī metode ir laba un dzīva no 2019. gada jūnija. ir gadījums ar kriptogrāfijas tirdzniecības vietni Cryptohopper, kuras ļaunprātīgā kopija veicināja to neapmeklētu kriptogrāfijas tirgotāju datoru inficēšanu, kuri to apmeklēja. Upuriem bija uzstādīti gan kalnrūpniecības, gan starpliktuves trojāni, kas kopīgi zaudēja gandrīz 260 000 USD.

Kriptovalūtu tirdzniecības platformas un biržas, šķiet, ir kriptogrāfijas sfēra, kas ir visneaizsargātākā pret uzlaušanas uzbrukumiem, jo tās piedāvā īsceļus uz centrāli glabātu digitālo aktīvu virknēm. Cypherium izpilddirektors un līdzdibinātājs Sky Guo sacīja Cointelegraph, ka tas ir jāmaina, lai nozare spētu tikt galā ar pieaugošajiem drošības draudiem:

„Drošības draudi notiek programmatūras, infrastruktūras līmenī. Bet mūsu nozarei ir jāsaprot, ka pastāv kaut kas bīstams, lai kaut ko prezentētu kā “decentralizētu”, lai iegūtu naudu par blokķēdes tehnoloģiju drošības sasniegumiem. Tādiem projektiem kā Facebook Libra un dažiem citiem lieliem projektiem, kas jau ir mūsu nozares vadošie, joprojām ir galvenie neveiksmes punkti, ņemot vērā to ļoti atļautās tīkla struktūras, un tiem jābūt pārredzamākiem attiecībā uz šādu sistēmu ietekmi uz drošību. ”

Saistīts: Kas ir Svari? Sadalot Facebook jauno digitālo valūtu

Sociālā inženierija kā atsevišķa tendence

Termins “sociālā inženierija” attiecas uz plašu ļaunprātīgu darbību loku, kurā likumpārkāpēji izmanto cilvēku mijiedarbību, lai sasniegtu savus mērķus. Šie uzbrukumi parasti balstās uz mazāk sarežģītiem tehniskiem risinājumiem, cenšoties izmantot upuru uzmanības, lasītprasmes vai konteksta izpratnes trūkumu, lai iegūtu sensitīvu informāciju vai izspiestu digitālos līdzekļus. Tā kā vairāk cilvēku, kuriem nav lielas tehniskas sarežģītības, ieplūst kriptogrāfijas telpā, vienkāršas shēmas, kurām nebija izredžu ar vecās skolas kriptogrāfijas cienītājiem, pēkšņi varētu kļūt efektīvas.

Metjū Finestone, Loopring, atvērtā koda protokola decentralizētas apmaiņas veidošanai, biznesa attīstības direktors, novēroja Cointelegraph:

“Es patiešām redzu, ka uzbrukumi, kas vērsti uz cilvēku neuzmanību, kļūst arvien izplatītāki. Tas ir bīstami, jo jaunpienācēji kosmosā nezina par šiem draudiem, un viņi bieži vien nespēj saprast, ka pēc kriptovalūtas nosūtīšanas nav iespējams izmantot atšķirībā no tradicionālajām finanšu sistēmām, kas var jūs glābt sliktākajos gadījumos. Esiet piesardzīgs un mācieties no tādiem resursiem kā jūsu raksts. ”

Finestone arī atgādināja savu neseno pieredzi ar divām diezgan vienkāršotām sociālās inženierijas shēmām: vienu, kas radīja agresīvus draudus atbrīvot kādu kaitīgu vai apkaunojošu informāciju, ja neilgi viņiem netika nosūtīta kriptogrāfijas izpirkuma maksa, un vēl viens izlikās, ka nāk no drauga vai kolēģa, kurš lūdz dažas monētas. Viņš secināja, ka abus, tāpat kā lielāko daļu sociālās inženierijas shēmu, var viegli apkarot ar modrību un veselīgu saprāta devu.

Faktiski šie universālie principi attiecas uz jebkura veida iespējamiem uzbrukumiem, kuru mērķis ir jūsu digitālā nauda. Kaut arī daži no viņiem ir neticami izsmalcināti, lielākā daļa paļaujas uz to, ka upuris neņem vērā ar neapbruņotu aci pamanāmu indikatoru zīmes. Veicot darījumus, vienmēr ir ieteicams vēlreiz pārbaudīt seifa adreses un rūpīgi pārbaudīt apmeklēto ar tirdzniecību saistīto domēnu pareizrakstību. Pārliecinieties, vai pretvīrusu programmatūra ir atjaunināta, ir vēl viens noderīgs ieradums, kas varētu ietaupīt dažus rūgtus nožēlus par mūžīgi zaudēto digitālo naudu.