Uzun yıllardır, medya, fintech işletmelerini hedef almak için görünüşte zararlı olan Kuzey Koreli hackerların üzerine tutturulmuş kötü niyetli iddialar hakkında periyodik olarak haberler veriyor. Ancak bu gerçek, Uluslararası Telekomünikasyon Birliği’nin tahmini Kore Demokratik Halk Cumhuriyeti nüfusunun interneti kullanan gerçek yüzdesinin sıfıra yakın olduğunu.

Kesinlikle, ne kısır siber suçluların ne de dürüst siber girişimcilerin becerilerini ve hırslarını beslemek için elverişli olmayan bir ortamdır. Bununla birlikte, Kuzey Kore örneği, milliyetten bağımsız ve hükümetten bağımsız olarak doğan kripto para birimlerinin, ülkeler arasındaki güç mücadelesinde kullanılan daha geleneksel araçların yanı sıra stratejik bir silah haline gelmek için nasıl bükülebileceğini gösteriyor..

İki ülkenin hikayesi

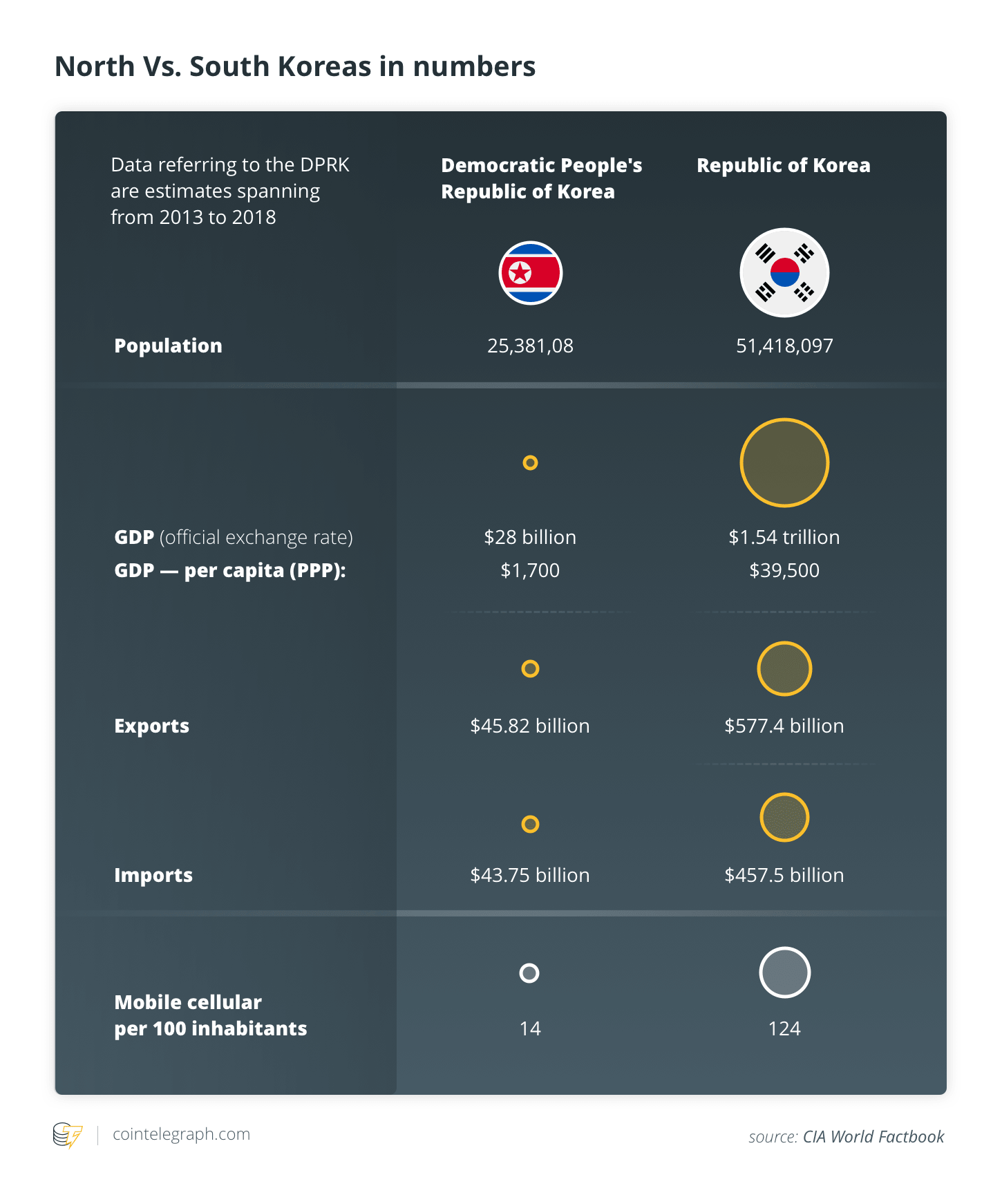

Kripto para birimleri ve blok zinciri endüstrisini de düşünen Kuzey Kore’yi Güney Kore’den ayıran boşluk, görünüşte çok büyük. Kore yarımadasının tamamı aynı dili, etnik kökeni ve kültürü paylaşır. Ancak, yıkıcı bir savaşın sonucu olarak ikiye bölündü..

İlgili: Yasal Vs. Yasadışı Kripto: Kuzey ve Güney Kore Yaklaşımları Karşılaştırıldı

O zamandan beri, Güney Kore Cumhuriyeti, onu önce serbest piyasa ekonomik refahına ve ardından tam teşekküllü bir demokrasiye ulaştıran bir gelişme yoluna girdi. Daha yakın zamanlarda Güney Kore, teknolojiden düzenlemeye yayılan alanlarda yenilikçi bir yaklaşım sergileyen blockchain devrimine öncülük eden ülkelerden biri oldu. Bu arada, Kuzey, Paektu Kan Hattı ve rejimin kurucusunun doğrudan soyundan gelen mevcut lideri Kim Jong Un tarafından yönetilen demir yumruk, dünyadaki son komünist ülkelerden biri olmaya devam ediyor..

DPRK rejimi, dünyanın geri kalanıyla tüm iletişimi izlemeyi hedefliyor ve bu tutum, bilgi teknolojisine yaklaşımını da etkiliyor. Bu ülkeyle ilgili veriler genellikle dağınıktır ve neredeyse hiç güncellenmez; ancak, tüm kaynaklar, her ikisi de olan teknolojik bir altyapının imajını doğruluyor gibi görünüyor. geri kalmış ve sıkı kontrol merkezi güç tarafından.

İnternete erişim, rejimle olan bağları sayesinde yasal veya yasadışı yollardan yararlanabilecek küçük bir ayrıcalıklı seçkinle sınırlıdır. ithal güncel cihazlar ve yazılımlar. Tanımak mümkündür benzer profil Çin veya Hindistan gibi yabancı ülkelere yerleşmiş ve üst düzey yerel kaynaklara doğrudan erişimi olan birkaç Kuzey Koreli internet kullanıcısında.

Sonuç olarak, tüm Kuzey Kore varlığını kripto dünyasında – veya daha geniş olarak internette – merkezi hükümet politikasının doğrudan bir ürünü olarak veya en azından merkezi gücün desteğinden yararlanan girişimler olarak okumak mantıklıdır..

Hack yapma lisansı

Kuzey Koreli’nin nasıl bir "anomali," Kuzey Kore’nin dünyanın geri kalanıyla – ve özellikle Amerika Birleşik Devletleri ile – ilişkilerini hiçbir zaman normalleştirmediği gerçeği dikkate alınmalıdır. Üstelik, o zamandan beri 1992, ABD, Kuzey Koreli yetkilileri askeri nükleer programını ve ilgili füze yayılma faaliyetlerini terk etmeye zorlamak amacıyla Kuzey Kore’ye birden fazla yaptırım uyguladı..

2006 yılında, Birleşmiş Milletler Güvenlik Konseyi, DPRK’nın ilk atomik silah testine, bazı kararları geçmek herhangi bir BM üye devletinin Kuzey Kore’ye hem ithalatını hem de ihracatını önlemeyi amaçladı. Kuzey Kore’deki yoğun ve büyük olasılıkla hükümet destekli hack faaliyeti, hem rakip ülkeler üzerinde baskı oluşturmayı amaçlayan bir silah hem de ekonomik kaynakları toplamanın bir yoludur..

Siber savaş ile ekonomik yaptırımlar arasındaki doğrudan bağlantı oldukça doğrusal görünebilir. Uzmanlar bildirildi Kuzey Kore, Temmuz 2009’dan beri Güney Kore hedeflerine yönelik dağıtılmış hizmet reddi saldırıları (DDoS) kullanırken, ertesi yıl bilgisayar korsanları bankacılık sektörüne ve uluslararası kuruluşlara odaklandı. Örneğin, Sony Pictures Entertainment saldırıya uğradı 2014’te ve ardından Kuzey Kore neredeyse siber soyguncu 2016’da Bangladeş Merkez Bankası.

ABD hükümeti, 2017’den beri DPRK tarafından desteklendiği varsayılan kötü niyetli siber etkinliği şu şekilde etiketlemektedir: Gizli Kobra ve bilgisayar korsanlığı girişimlerini yakından izler. O zamana kadar, Kuzey Koreli bilgisayar korsanları ilk kez kripto topluluğuna dahil oldu..

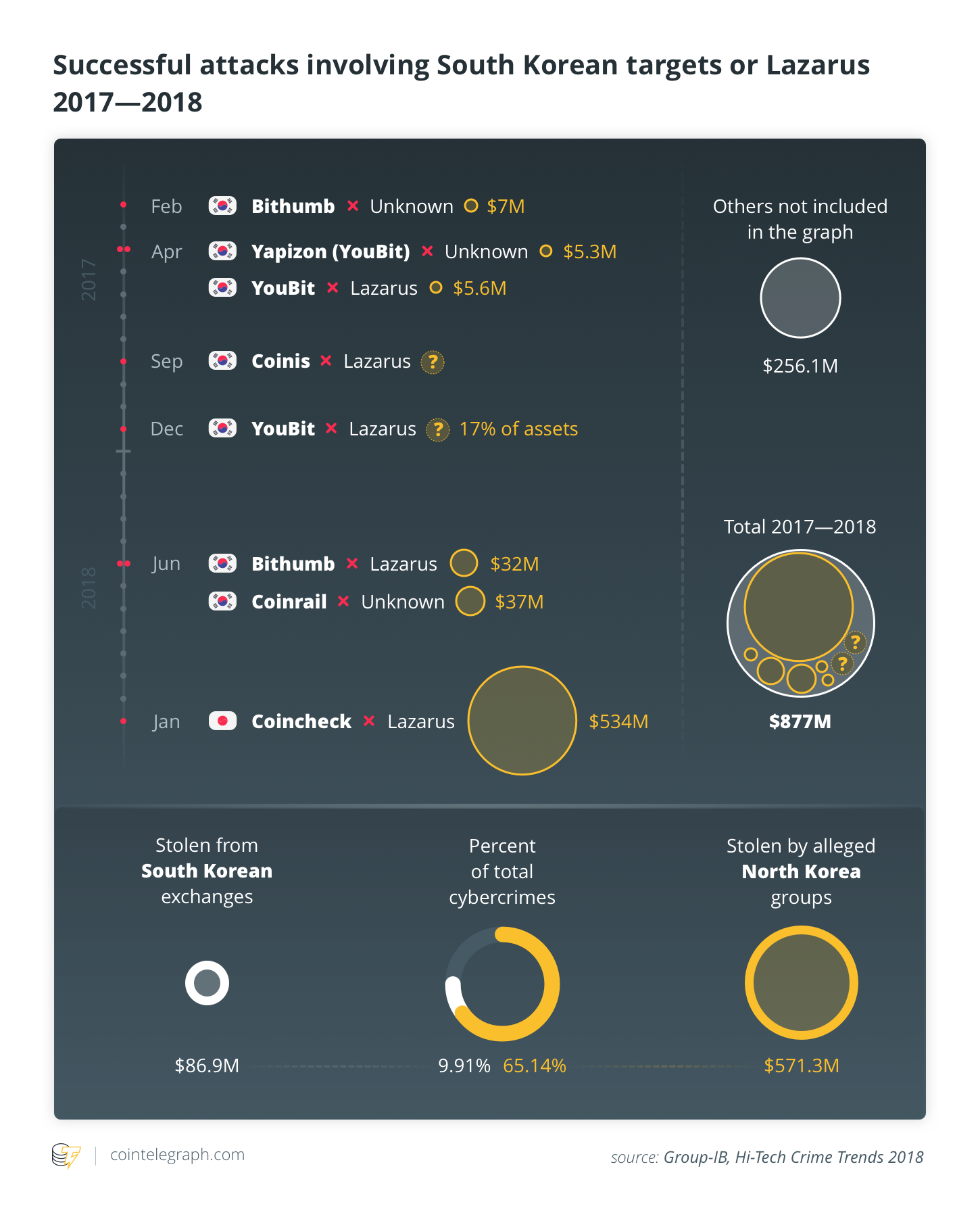

Medya İlk olarak, Kuzey Kore casusluk yapısının Şubat 2017’de gerçekleşen yaklaşık 7 milyon dolarlık kripto para hırsızlığı ile Güney Kore borsası Bithumb’ın güvenlik ihlaline karıştığına dair şüpheler bildirdi..

Mayıs 2017’de, WannaCry etiketli kötü şöhretli fidye yazılımı 150 ülkede binlerce bilgisayarı vurdu. Kötü amaçlı yazılımı Çinli bilgisayar korsanlarına bağlayan bazı kaynaklara rağmen, Beyaz Saray resmi olarak atfedilen Aralık 2017’de Kuzey Kore rejimine yönelik siber saldırı.

Fidye yazılımı kampanyasından sonra, 2017 yazından bu yana, Kuzey Koreli bilgisayar korsanları Güney Kore fintech endüstrisine karşı faaliyetlerini yoğunlaştırarak Kore İnternet ve Güvenlik Ajansı’nın (KISA) endişelerini artırdı. Buna rağmen, DPRK tarafından desteklendiği iddia edilen siber suçlular, Aralık 2017’de diğer büyük ölçekli değişim soygunlarını başarılı bir şekilde gerçekleştirdi, Güney Kore servisleri Youbit’e vurdu, kullanıcı fonlarının beşte birini çaldı ve böylelikle şirketi iflasa sürükledi..

İlgili: 2019’da Şimdiye Kadar Kripto Borsası Hacklerinin Yuvarlanması – Nasıl Durdurulabilir?

Diğer önemli ihlaller, Kuzey Koreli gruplara atıf her zaman net olmasa da, sonraki aylarda Güney Koreli şirketleri ilgilendirdi. Örneğin, Haziran 2018’de yaklaşık 40 milyon dolarlık kripto para çalınan Coinrail ihlalinin failleri anonim kaldı. Bithumb, Mart 2019’da yaklaşık 19 milyon dolar kayıpla tekrar vuruldu. Bununla birlikte, bunun içeriden bir iş olup olmadığı veya suçluların DPRK ile bağlantılı olup olmadığı hala belirsiz. Güney Koreli güvenlik uzmanları, aksi takdirde, Mayıs 2019’da UPbit’i hedef alan kimlik avı kampanyasının arkasında DPRK’nın olduğu konusunda oldukça olumlular..

Her isabetin tanımı her zaman şüpheli olduğundan, Kuzey Koreli bilgisayar korsanları tarafından toplanan ganimetin tahmini kesin olmaktan uzaktır. Birleşmiş Milletler Güvenlik Konseyi’nin Mart 2019’da sızdırılan belgeleri, 2015’ten 2018’e kadar DPRK sponsorluğundaki korsanlık faaliyetinin yaklaşık 670 milyon dolar topladığını hesapladı. Aynı kaynak hesaplardan daha yeni bir rapor, Kuzey Koreli bilgisayar korsanları tarafından ülkenin yıllık GSYİH’sinin% 7’sine denk gelen bankalardan ve kripto borsalarından 2 milyar dolarlık kripto çalındığını iddia ediyor. Birleşmiş Milletler şu anda 17 ülkeyi kapsayan 35 saldırıyı araştırıyor, ancak çoğu Güney Koreli hedeflerle bağlantılı..

Lazarus kalkıp yürü (muhtemelen hapse)

2017’nin son aylarında, uzmanlar Güvenlik araştırma firması FireEye, o yıl boyunca kaydedilen Kuzey Kore sponsorluğundaki saldırıların önceki faaliyete kıyasla ayırt edici özellikler gösterdiğini zaten fark etti. FireEye raporu, özel cüzdanları ve kripto borsalarını hedefleme seçimini olası olarak yorumladı "yaptırımlardan kaçmanın ve rejimi finanse etmek için sert para birimleri elde etmenin yolları."

Piyasadaki yükselen fiat-kripto döviz kurlarının doğrudan bir sonucuydu ve rapor şu sonuca vardı: "Ortaya çıkan bir varlık sınıfı olarak kripto para birimlerinin, bir suç işletmesi gibi birçok yönden işleyen bir rejim tarafından ilgi konusu haline gelmesi şaşırtıcı olmamalıdır.."

Bilgisayar korsanlarının çalışma stratejisi, çalışanların dijital para borsalarında özel e-posta adreslerini hedefleyen, kötü amaçlı yazılımları dağıtmak için sahte mesajlar kullanan ve bilgisayar korsanlarının bir şirketin BT altyapısının kontrolünü ele geçirmesine olanak tanıyan bir saldırı olan hedef kimlik avına dayanıyordu.

Analiz 2018’de devam etti ve saldırıların çoğunu tek bir gruba bağlayarak kendisini Lazarus (diğer adıyla DarkSeol) olarak tanımladı. Siber güvenlik şirketi Group-IB, 2017’nin başından 2018’in sonuna kadar kripto borsalarından çalınan değerin yaklaşık% 65’ini Lazarus’a bağladı. Lazarus tarafından ele geçirilen varlıkların ana payı – 571 milyon doların 534 milyon doları – Ocak 2018’de Japon borsası Coincheck’in güvenlik ihlali olan tek bir siber soygundan geldi..

kapsamlı rapor Grup-IB tarafından üretilen Lazarus, Kuzey Kore’nin en yüksek askeri birimine atıfta bulunarak grup ve IP adresleri arasındaki bağlantıyı açıklar. Güvenlik şirketi, Lazarus’un bir DPRK istihbarat teşkilatı olan Keşif Genel Bürosu’nun bir bölümü olan Bureau 121’in bir şubesi olduğunu belirtiyor. Faaliyetinin geçmişi 2016 yılına dayanıyor.

Group-IB’nin analistleri, seçici saldırılara ve tehlikeye atılan altyapılar içinde kötü amaçlı çok katmanlı bir sunucu yapısının uygulanmasına dayanan çok karmaşık bir strateji tespit etti. Bunun yanı sıra, Kuzey Koreli bilgisayar korsanları, virüs bulaşmış bilgisayarlar üzerinde uzaktan kontrol sağlamak için modüler bir araç seti geliştirdi. Bu çözüm, hem kötü amaçlı yazılım tespitini karmaşıklaştırır hem de ek esneklik sağlar; bu sayede yazılım parçaları, belirli şirketleri hedeflemek için yeniden kullanılabilir veya birleştirilebilir ve bilgisayar korsanlarının geliştirme faaliyetlerini ekipler arasında bölmesine olanak tanır.

2019 baharında, siber güvenlik ve antivirüs şirketi Kaspersky Lab, Lazarus’un şu anda hem Windows hem de macOS kötü amaçlı yazılımları içeren ve hedeflenen altyapılarda kötü niyetli PowerShell komut dosyalarına izin veren bir araç kutusunun evrimini bildirdi..

Zihnini bırak; özgür olmana izin ver

Kuzey Koreli bilgisayar korsanlarının gerçek amacı muhtemelen çift yüzlüdür: Bir yandan, saldırıları rakip olarak algılanan ülkelerin BT altyapılarını zayıflatmayı hedefliyor. Diğer yandan, uluslararası toplumun dayattığı sınırların dışında, sert para birimini – veya teorik olarak döviz cinsinden dönüştürülebilen varlıkları – ele geçirmeye çalışıyorlar. İkinci hedef aynı zamanda DPRK’nın Güney Koreli kaynakların bildirdiği, 2017 baharının sonlarında başlayan ancak tutarlı bir başarı elde etmeyen küçük ölçekli madencilik girişimlerini de açıklıyor..

Uluslararası finansal yaptırımlardan kaçınmak için potansiyel bir araç olarak kripto kullanma olasılığı, aslında şu anda ekonomik ambargo altındaki diğer ülkeler tarafından araştırılıyor – örneğin, İran’ın madencilikten yararlanma ve hatta özerk bir uluslararası finansal transfer ağı oluşturma girişimleri. Benzer hırslar tartışmalı Venezuela Petro’yu desteklerken, Rusya’nın kripto para birimlerine yönelik tutumu da Kırım krizinin ardından uluslararası yaptırımlar meselesinden etkilenecekti..

İlgili: ABD Yaptırımlarına Karşı Venezuela Petro: Kriptonun Tarihi ve Kullanımı

Bununla birlikte, ilişkinin ciddi itibar kaybına rağmen "haydut" kripto para birimlerine getirilen rejimler veya terörist gruplar, uluslararası düzenlemelerden kaçınmak için kriptonun fiili kullanılabilirliği en azından şüpheli görünüyor.

Örneğin Kuzey Kore vakası, yerel madencilik veya yasadışı faaliyetlerden gelen kriptoyu fiat olarak transfer etmenin ve dönüştürmenin yolunun ne kadar dolambaçlı olacağını gösteriyor. Ayrıca, en kötü şöhretli fidye yazılımı kampanyalarının gerçek ekonomik sonuçları, medyadaki rezonansının çok altında görünüyor, tüm bu arada kripto borsaları, en başarılı saldırılar sırasında çalınan varlıkların fiat’a dönüştürülmesini önlemek için bir araya geldi..

Nitekim, Kuzey Koreli bilgisayar korsanları, gizlilik ve benimseme açısından yasal kripto faaliyetlerini etkileyen bazı zorlukları yaşıyor gibi görünüyor. Bu nedenle, bazı güvenlik uzmanları, DPRK’nın kripto endüstrisine karşı sponsorlu faaliyetlerini, geleneksel finansal varlıklara karşı operasyonları etkinleştirebilecek ek hedefleri veya bilgileri belirleme aracı olarak daha "fiat dünyası," birincil amaç olarak kriptoyu soymaktansa.

Gerçek ekonomik sonuçlarına rağmen, Kuzey Kore davası, vatandaşlarına bireysel düzeyde reddettiği aynı avantajları hükümet düzeyinde takip etmek için kripto para birimlerine yaklaşan bir rejimin muhtemelen en uç örneğidir. Kripto para birimlerinin devletin cephaneliğinde geliştirilen ilgili bir kaynak olduğu ve genel nüfusun onlar hakkında ve hatta internete erişim olasılığı hakkında temel bilgiye sahip olmadığı DPRK’nınki kadar açık bir çelişki yoktur..

İnternetin öncülü olan ARPANET, gelişmiş 1960’larda, bir nükleer savaş durumunda ABD Savunma Bakanlığı içinde güvenilir bir iletişim aracı sunmak. Küresel, ülkeden bağımsız ve demokratik bir altyapıya dönüşümü pek tahmin edilemez görünüyordu.

Öte yandan, kripto para birimleri özgürlükten doğarken, Kuzey Kore vakası, totaliter bir rejimin elinde nasıl yönetilebilir bir silah haline gelebileceklerini açıkça gösteriyor..

Yıkıcı yeniliğin evrim yolunu belirlemek için kurumlar, toplum ve çevreleyen ekonomik çevre bir kez daha teknolojik mimariden daha alakalı görünüyor.