Phần lớn sức hấp dẫn của tài sản kỹ thuật số bắt nguồn từ thực tế là nhiều tài sản trong số đó không được liên kết hoặc kiểm soát bởi chính phủ, ngân hàng trung ương hoặc các tập đoàn xuyên quốc gia (ít nhất là chưa). Tuy nhiên, cái giá phải trả cho sự độc lập khỏi các thể chế của chủ nghĩa tư bản toàn cầu, đôi khi có thể cực kỳ cao, vì trong trường hợp trộm cắp tiền điện tử, không có ai để kêu gọi đòi lại tiền. Hơn nữa, bản chất không thể thay đổi của các giao dịch blockchain khiến việc lấy lại tiền là cực kỳ khó khăn khi nó đã biến mất.

Những kẻ xấu của Internet yêu thích tiền điện tử vì những lý do tương tự. Trong vài năm gần đây, được đánh dấu bởi sự phổ biến tăng vọt của tiền kỹ thuật số, tin tặc và những kẻ lừa đảo thuộc mọi loại đã hoàn thiện nghệ thuật ăn cắp nó từ những người dùng không chủ ý, nhiều người trong số họ là những người mới tham gia vào lĩnh vực này..

Khoảng một năm trước, Cointelegraph đã tổng hợp một bản tổng quan dài về nhiều thủ thuật ăn cắp tiền điện tử phổ biến và các mẹo về cách tránh trở thành con mồi của chúng. Mặc dù danh sách vẫn có liên quan như mọi khi, đã đến lúc truy cập lại chủ đề này để xem liệu có các mối đe dọa mới đối với tài sản tiền điện tử của bạn hay không.

Động lực tổng hợp

Mới đây báo cáo bởi công ty tình báo tiền điện tử CipherTrace ước tính thiệt hại từ hành vi trộm cắp và lừa đảo tiền kỹ thuật số trong quý đầu tiên của năm 2019 là 356 triệu đô la, với gian lận bổ sung hoặc thiệt hại quỹ bị biển thủ lên tới 851 triệu đô la trong cùng kỳ. Đáng báo động, tổng số 1,2 tỷ đô la trong Q1 này chiếm 70% tổng thiệt hại do tội phạm tiền điện tử trong cả năm 2018, cho thấy hoạt động hack gia tăng trong những tháng đầu năm 2019.

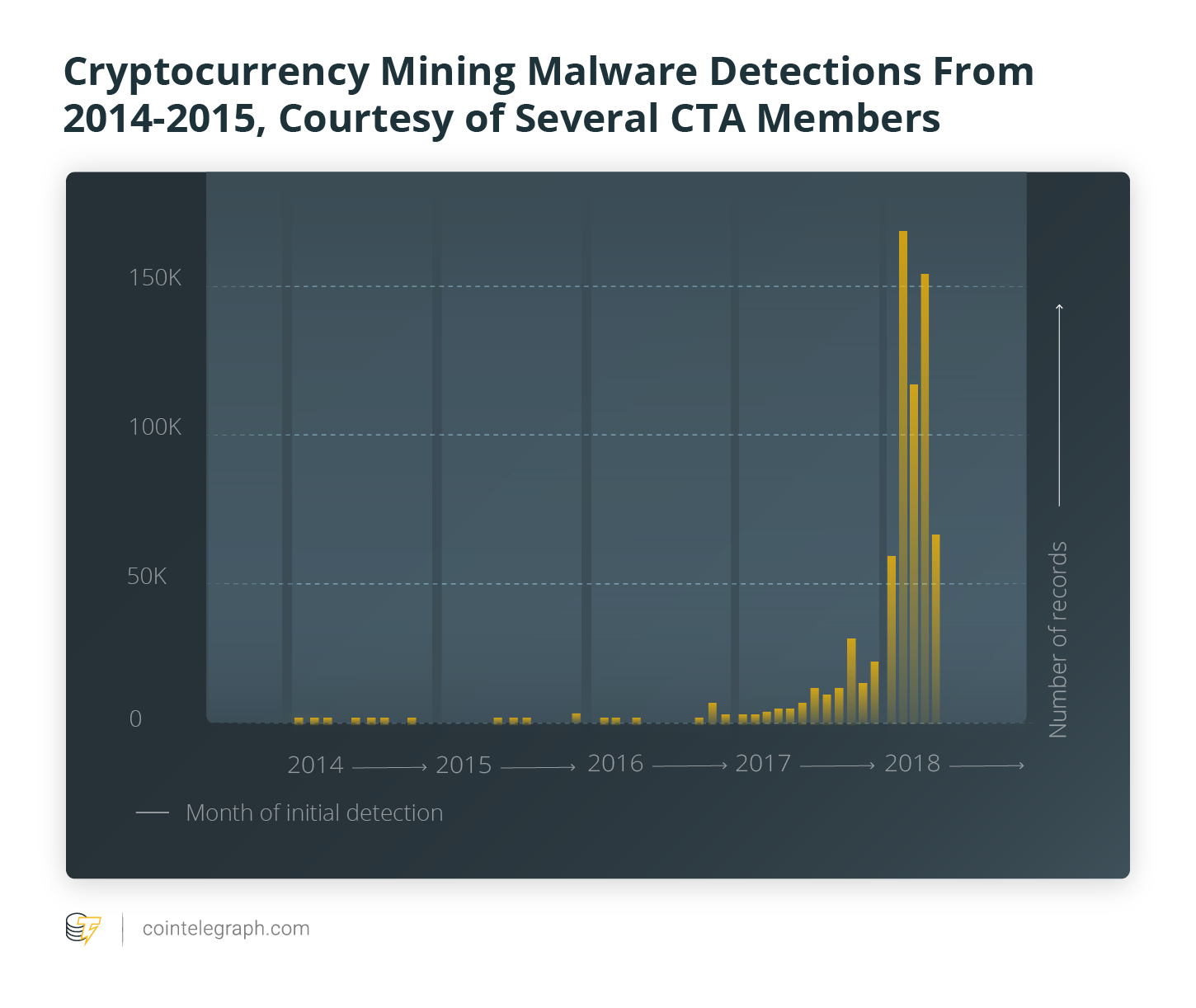

Đồng thời, a học được thực hiện bởi một công ty bảo mật Positive Technologies đăng ký một sự thay đổi trong cấu trúc của các cuộc tấn công. Tỷ lệ của cryptojacking – hay còn gọi là khai thác tiền điện tử ẩn – trong tổng khối lượng các cuộc tấn công mạng dường như đang giảm: Đã đạt đến đỉnh điểm vào đầu năm 2018, loại hoạt động tội phạm này đã giảm xuống chỉ còn 7% trong quý đầu tiên của năm 2019. Các nhà phân tích lưu ý tuy nhiên, xu hướng được quan sát chỉ phản ánh cách phần mềm độc hại trước đây chủ yếu được sử dụng để tấn công tiền điện tử đã trở nên thông minh hơn và linh hoạt hơn. Nếu vi-rút nhận ra rằng máy mà nó tiếp quản thiếu sức mạnh xử lý, nó có thể chuyển hướng sang các chế độ hoạt động khác, chẳng hạn như tấn công bộ nhớ tạm.

Các nhà nghiên cứu tại Positive Technologies đã dự đoán sự gia tăng tổng số các cuộc tấn công trong quý hai của năm. Báo cáo của họ đã chỉ ra phần mềm độc hại và kỹ thuật xã hội là những chiến thuật được sử dụng rộng rãi nhất của những kẻ tấn công và ghi lại sự gia tăng của các cuộc tấn công bằng ransomware. Những phát hiện này còn hơn chứng thực bởi công ty phục hồi ransomware Coveware, người có phân tích cho thấy mức tiền chuộc trung bình tăng 89% từ quý 4 năm 2018 đến quý 1 năm 2019.

Liên quan: Vòng tròn các vụ tấn công sàn giao dịch tiền điện tử cho đến nay vào năm 2019 – Làm cách nào để ngăn chặn chúng?

Mặc dù thủ phạm của các cuộc tấn công ransomware yêu cầu thanh toán bằng tiền điện tử, nhưng gần như luôn luôn, loại hoạt động tội phạm này không dành riêng cho lĩnh vực tiền điện tử, nhắm vào các công ty từ nhiều ngành khác nhau. Loại xâm nhập này dẫn đến việc lây nhiễm vào thiết bị của nạn nhân một đoạn mã từ chối chủ sở hữu quyền truy cập vào hệ thống hoặc dữ liệu của họ và yêu cầu thanh toán để lấy lại quyền truy cập. Vì các cuộc tấn công này thường nhắm vào các tổ chức công ty khá lớn, chúng tôi sẽ bỏ qua những cuộc tấn công tìm cách chia tay các nhà đầu tư tiền điện tử cá nhân với các quỹ kỹ thuật số của họ.

Phần mềm độc hại hoặc kỹ thuật xã hội?

Một cách trực quan để phân loại các cuộc tấn công nhắm mục tiêu vào tài sản kỹ thuật số của người dùng có thể là kết hợp những cuộc tấn công tìm cách tìm ra điểm yếu trong phần mềm (ví dụ, bí mật lây nhiễm vào máy tính của nạn nhân bằng một loại vi-rút khéo léo) và những cuộc tấn công nhằm khai thác lỗi trong phán đoán của con người (đánh lừa một người chuyển giao khóa cá nhân của ví của họ).

Tuy nhiên, trên thực tế, hai chế độ này tồn tại trên một phổ chứ không phải trên một quy mô nhị phân. Các vụ trộm thành công nhất đòi hỏi sự tham gia ở một mức độ nào đó thay mặt nạn nhân – chẳng hạn như mở email lừa đảo, sử dụng Wi-Fi công cộng để kiểm tra ví tiền điện tử hoặc sẵn sàng cài đặt một ứng dụng mờ ám – và một đoạn mã độc, cho dù đó là Trojan hoặc một bot lừa đảo trên Slack.

Phá vỡ nhiều mối đe dọa theo véc tơ tấn công có lẽ là một chiến lược có ý nghĩa hơn. Tuy nhiên, nó cũng không phải là tối ưu, vì nhiều loại virus được biết đến ngày nay có thể thay đổi hành vi của chúng tùy theo hoàn cảnh và có khả năng cài đặt cả các công cụ khai thác ẩn và chỉ đơn giản là đánh cắp khóa khi cần thiết. Do đó, cấu trúc liên kết sau rất phụ thuộc.

Chiếm đoạt khay nhớ tạm

Vì không ai muốn nhập các chuỗi dài ký tự chữ và số ngẫu nhiên phân biệt chữ hoa chữ thường theo cách thủ công, nên tất cả chúng ta đều sử dụng chức năng sao chép / dán để chỉ ra địa chỉ mà chúng ta gửi tiền của mình đến. Kẻ tấn công clipboard (hay còn gọi là clippers) là phần mềm độc hại phát hiện sự kiện sử dụng khay nhớ tạm để lưu trữ địa chỉ ví tiền điện tử, sau đó kích hoạt tập lệnh thay thế địa chỉ chính xác bằng địa chỉ của kẻ tấn công. Do đó, thường khi nạn nhân không nhận ra chuyện gì đã xảy ra, tiền kỹ thuật số sẽ chảy thẳng vào túi của kẻ trộm. Sử dụng cùng một kỹ thuật, máy cắt cũng có khả năng đánh cắp mật khẩu và khóa.

Liên quan: Xu hướng tội phạm tiền điện tử phát triển khi người dùng tỉnh dậy: Hack trao đổi, Darknet và rửa tiền

Có lẽ mẫu phần mềm độc hại clipper nham hiểm nhất được phát hiện cho đến nay vào năm 2019 là mẫu đã xuất hiện trên Cửa hàng Google Play cải trang là phiên bản di động của MetaMask, một ứng dụng khách phổ biến được sử dụng để truy cập các ứng dụng phi tập trung (DApps) từ trình duyệt web – ngoại trừ, không có phiên bản MetaMask dành cho điện thoại di động. Mặc dù nó đã bị gỡ xuống ngay sau khi được phát hiện, nhưng thực tế là ứng dụng đã vượt qua được hàng rào bảo vệ của Google Store là rất ấn tượng và nó nhắc nhở chúng ta rằng ngay cả tính xác thực của phần mềm được tìm thấy trong các cửa hàng lớn cũng không nên coi thường.

Cryptojacking

Cryptojacking, còn được gọi là khai thác ẩn, là hoạt động khai thác bí mật các thiết bị của người dùng khác để khai thác tiền điện tử. Thông thường, một máy tính được nhắm mục tiêu bị lây nhiễm bởi một Trojan cài đặt một công cụ khai thác. Nạn nhân không bị tước tài sản tiền điện tử của họ trực tiếp, nhưng những tổn thất mà họ phải gánh chịu có thể khá khó chịu, từ việc tăng các hóa đơn tiền điện khổng lồ đến việc một máy tính quá tải bị hỏng.

Số lượng các cuộc tấn công được phát hiện kiểu này cho thấy một mô hình tương quan chặt chẽ với giá tiền điện tử. Như các báo cáo nói trên đã đề xuất, tỷ lệ tổng thể của các cuộc tấn công bằng tiền điện tử dường như đang giảm trong năm nay – tuy nhiên, sự khéo léo của thủ phạm của chúng chỉ đang tăng lên. Một số hoạt động khai thác ẩn cũng có thể đạt đến quy mô phi thường: Như Cointelegraph đã báo cáo gần đây, một chiến dịch sử dụng phần mềm độc hại cryptojacking để khai thác tiền điện tử tập trung vào quyền riêng tư là rùacoin (TRTL) đã bị phát hiện đã lây nhiễm hơn 50.000 máy chủ trên toàn thế giới.

Chỉ vài ngày trước, hai tiện ích mở rộng trình duyệt đã bí mật sử dụng các đơn vị xử lý trung tâm (CPU) của người dùng để khai thác tiền điện tử tập trung vào quyền riêng tư đã đã phát hiện trên cửa hàng Google Chrome chính thức. Trước đây, phần mềm độc hại như vậy đã được phát hiện là ẩn nấp trong các bản cập nhật Adobe Flash hợp pháp và một cách thuyết phục tạo dáng như các gói cài đặt Windows.

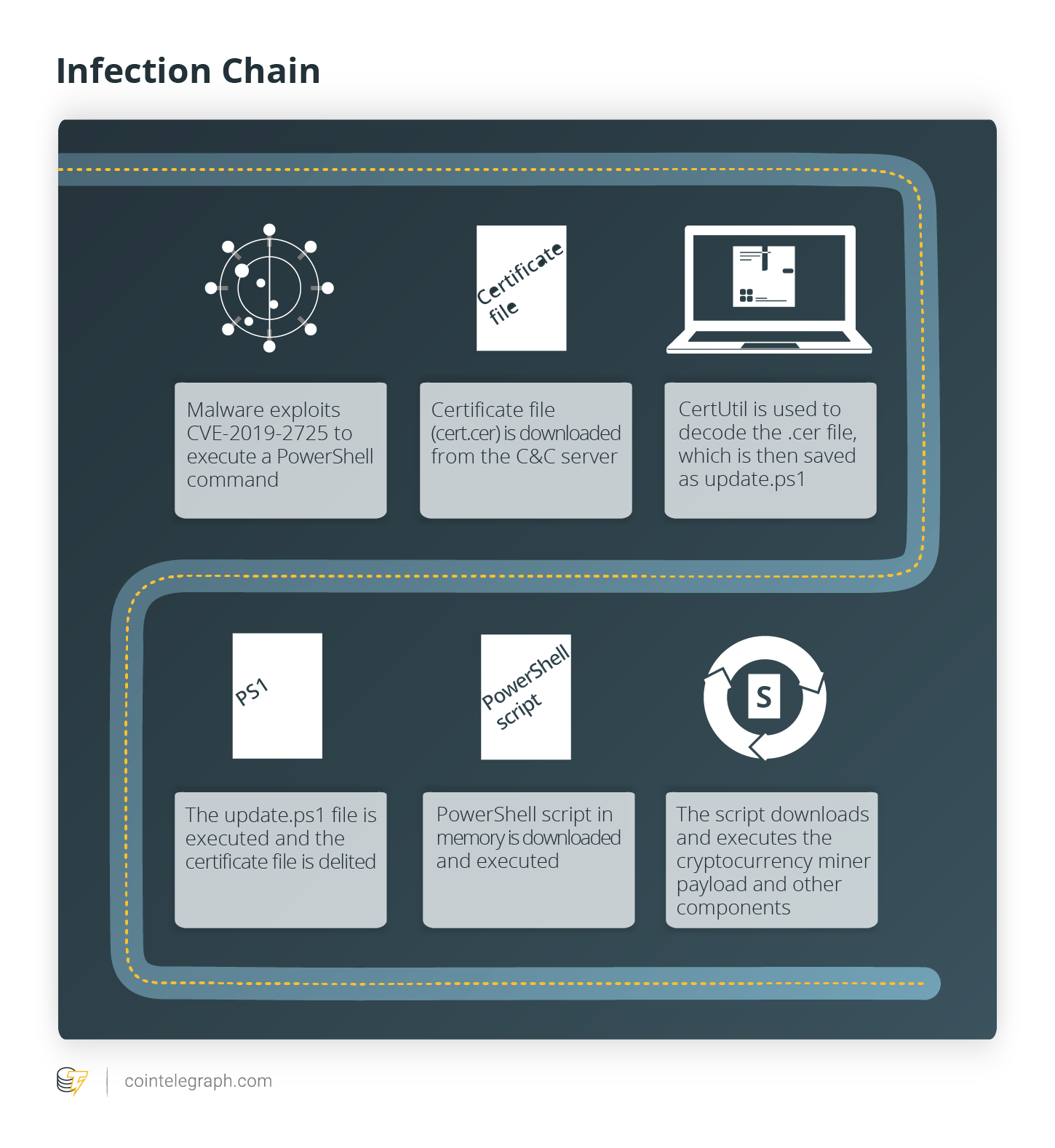

Các nhà nghiên cứu từ công ty an ninh mạng Trend Micro đã không che đậy một chiến thuật hấp dẫn được sử dụng bởi các tin tặc tiền điện tử để chuyển lậu các công cụ khai thác tiền điện tử vào các máy chủ doanh nghiệp của Oracle. Để làm xáo trộn mã độc, chương trình ẩn nó trong các tệp chứng chỉ. Bằng cách này, họ không bị chú ý bởi phần mềm chống vi-rút tự động coi các tệp chứng chỉ là đáng tin cậy.

Sao chép trang web

Bắt nguồn từ những góc hẻo lánh của darknet, nơi các cửa hàng trực tuyến bán các chất bất hợp pháp từ lâu đã bị “nhân bản” bởi những kẻ lừa đảo tìm cách lừa những người sử dụng ma túy chuyển bitcoin vào tài khoản của họ, kỹ thuật này vẫn còn tồn tại vào tháng 6 năm 2019. Ví dụ mới nhất là trường hợp của trang web giao dịch tiền điện tử Cryptohopper, có bản sao độc hại đã tạo điều kiện cho việc lây nhiễm máy tính của các nhà giao dịch tiền điện tử vô tình truy cập vào nó. Các nạn nhân đã cài đặt cả Trojan khai thác và chiếm quyền điều khiển clipboard, dẫn đến tổng thiệt hại gần 260.000 đô la.

Các sàn giao dịch và sàn giao dịch tiền điện tử dường như là khu vực của lĩnh vực tiền điện tử dễ bị tấn công nhất bởi các cuộc tấn công hack, vì chúng cung cấp các lối tắt cho các tài sản kỹ thuật số được lưu trữ tập trung. Sky Guo, Giám đốc điều hành và đồng sáng lập của Cypherium, nói với Cointelegraph rằng điều này phải thay đổi để ngành có thể đối phó với các mối đe dọa bảo mật đang gia tăng:

“Các mối đe dọa bảo mật xảy ra ở cấp độ của phần mềm, cơ sở hạ tầng. Nhưng ngành công nghiệp của chúng ta cần nhận ra rằng có những mối nguy hiểm gắn liền với việc trình bày một thứ gì đó là ‘phi tập trung’ để kiếm tiền từ những tiến bộ bảo mật của công nghệ blockchain. Các dự án như Facebook’s Libra và một số dự án lớn khác đã dẫn đầu trong ngành của chúng tôi vẫn có những điểm thất bại trọng tâm do cấu trúc mạng được cấp phép cao của chúng và chúng cần phải minh bạch hơn về tác động bảo mật của các hệ thống như vậy ”.

Liên quan: Libra là gì? Phá vỡ tiền tệ kỹ thuật số mới của Facebook

Kỹ thuật xã hội như một xu hướng riêng

Thuật ngữ “kỹ thuật xã hội” đề cập đến một phạm vi rộng của các hoạt động độc hại, theo đó những kẻ sai trái sử dụng các tương tác của con người để hoàn thành mục tiêu của họ. Các cuộc tấn công này thường dựa vào các giải pháp kỹ thuật ít phức tạp hơn, tìm cách khai thác sự thiếu chú ý, không biết chữ hoặc hiểu biết về bối cảnh của nạn nhân để lấy thông tin nhạy cảm hoặc tống tiền tài sản kỹ thuật số. Khi ngày càng nhiều người không có nhiều kiến thức về kỹ thuật đổ xô vào không gian tiền điện tử, các kế hoạch đơn giản không có cơ hội với những người yêu thích tiền điện tử kiểu cũ có thể đột nhiên trở nên hiệu quả.

Matthew Finestone, giám đốc phát triển kinh doanh của Loopring, một giao thức mã nguồn mở để xây dựng các sàn giao dịch phi tập trung, đã nhận xét với Cointelegraph:

“Tôi thực sự thấy các cuộc tấn công nhằm vào sự thiếu chú ý của con người ngày càng phổ biến. Điều đó thật nguy hiểm vì những người mới tham gia vào không gian này không nhận thức được những mối đe dọa này và họ thường không nhận ra rằng không có quyền truy đòi sau khi tiền điện tử được gửi đi, không giống như các hệ thống tài chính truyền thống có thể cứu trợ bạn trong các tình huống xấu nhất. Cẩn thận và học hỏi từ các nguồn như bài báo của bạn là một điểm khởi đầu tốt. ”

Finestone cũng nhớ lại những kinh nghiệm gần đây của mình với hai kế hoạch kỹ thuật xã hội khá đơn giản: một kế hoạch đi kèm với mối đe dọa hung hăng tiết lộ một số thông tin có hại hoặc đáng xấu hổ nếu một khoản tiền chuộc bằng tiền điện tử không được gửi đến họ trong thời gian ngắn và một kế hoạch khác giả vờ đến từ một người bạn hoặc đồng nghiệp yêu cầu một số đồng xu. Ông kết luận rằng cả hai, giống như phần lớn các kế hoạch kỹ thuật xã hội, có thể dễ dàng chống lại sự cảnh giác và liều lượng lành mạnh của ý thức chung.

Trên thực tế, những nguyên tắc chung này áp dụng cho bất kỳ loại tấn công tiềm năng nào nhằm vào tiền kỹ thuật số của bạn. Trong khi một số trong số chúng cực kỳ tinh vi, phần lớn dựa vào việc nạn nhân không quan tâm đến các dấu hiệu kể chuyện có thể nhìn thấy bằng mắt thường. Bạn nên kiểm tra kỹ địa chỉ ví khi thực hiện giao dịch và xem xét kỹ lưỡng chính tả của các miền liên quan đến giao dịch mà bạn truy cập. Đảm bảo rằng phần mềm chống vi-rút của bạn được cập nhật là một thói quen hữu ích khác có thể giúp bạn tiết kiệm một số hối tiếc cay đắng về việc tiền kỹ thuật số bị mất vĩnh viễn.